Les nouvelles recommandations de l’ANSSI en matière de mots de passe et d’authentification viennent d’être presentées dans un nouveau document. Il était temps car depuis les dernières datant de 2012, le paysage de la cybersécurité a bien évolué. Les... En savoir plus

Blog

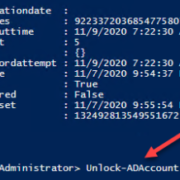

Comment vérifier si un compte AD est verrouillé ?

La politique de verrouillage des comptes dans la stratégie de groupe Active Directory (en anglais) définit le nombre de tentatives de connexion échouées avant qu’un compte utilisateur ne soit verrouillé. Une fois le compte verrouillé, il ne peut plus... En savoir plus

Exigences de la FFIEC en matière de mots de passe

Les cyberattaques visent souvent le secteur financier en raison de la nature des informations qu’il traite. L’une des organisations qui fournissent des conseils et des normes de cybersécurité aux institutions financières est le Federal Financial Institutions Examination Council (FFIEC).... En savoir plus

Friends ou Simpsons ? De nouvelles données montrent quelles séries américaines sont les plus populaires dans les mots de passe compromis

Vous cherchez à rattraper votre série préférée qui revient ce mois-ci ? Vous devriez peut-être reconsidérer l’expression de votre passion dans votre mot de passe, car une nouvelle recherche de l’équipe Specops montre quelles émissions de télévision sont les... En savoir plus

La Ligue des Champions, de l’argent facile pour les pirates ?

A l’approche des premiers matchs de la phase de poule de la Ligue des Champions, nous avons une nouvelle fois cherché à établir un classement des clubs de football les plus populaires, cette fois-ci à travers toute l’Europe. Le... En savoir plus

Bloquez ces mots de passe VPN compromis récemment pour éviter les attaques de ransomware [nouvelles données]

Les attaques de ransomware vous inquiètent ? L’actualité des attaques récentes indique que vous devriez chercher à sécuriser vos connexions VPN. La semaine dernière, nous avons appris que des milliers de mots de passe VPN Fortinet avaient été divulgués... En savoir plus

Les ports ouverts et leurs vulnérabilités

L’une des règles d’or d’une bonne sécurité réseau consiste à n’ouvrir que les ports réseau nécessaires et à s’assurer que tout port ouvert au monde extérieur est protégé. Les ports ouverts offrent aux attaquants la possibilité de compromettre votre... En savoir plus

Configuration de Chrome et Firefox pour l’authentification intégrée à Windows

L’authentification intégrée de Windows permet aux informations d’identification Active Directory d’un utilisateur de passer par son navigateur vers un serveur Web. L’authentification intégrée Windows est activée par défaut pour Internet Explorer mais pas pour Google Chrome ou Mozilla Firefox.... En savoir plus

Pourquoi les informations d’identification mises en cache provoquent des blocages de comptes ?

Les comptes utilisateurs Active Directory peuvent être verrouillés pour un certain nombre de raisons, notamment lorsqu’on travaille à distance. Les systèmes Windows peuvent mettre en cache les informations d’identification des utilisateurs, connues en anglais sous le nom de «... En savoir plus

Comment configurer les notifications d’expiration de mot de passe

Lorsqu’il s’agit d’informer les utilisateurs de l’expiration prochaine de leur mot de passe, il est toujours préférable de communiquer davantage. Les utilisateurs n’apprécient pas le processus de changement de mot de passe ; les tenir informés de la date... En savoir plus