Mise à jour de la règle de protection GLBA : ce que vous devez savoir

Table of Contents

Les institutions financières sont en première ligne des défis de cybersécurité en raison de la nature sensible des données qu’elles traitent. À mesure que la fréquence et la sophistication des cyberattaques augmentent, le besoin de protections réglementaires robustes s’accroît également, exigeant des organisations qu’elles renforcent leur programme de sécurité de l’information. Une réglementation critique qui a fait l’objet d’une attention récente est la loi Gramm-Leach-Bliley (GLBA), une loi conçue pour protéger les informations financières des consommateurs détenues par les institutions financières.

Nous examinerons pourquoi la GLBA est importante et passerons en revue ce que les récents amendements à la règle de protection pourraient signifier pour votre organisation en 2025.

La loi Gramm-Leach-Bliley (GLBA) : un bref aperçu

Promulguée en 1999, la loi Gramm-Leach-Bliley, également connue sous le nom de loi de modernisation des services financiers, est une loi fédérale américaine qui impose plusieurs exigences aux institutions financières, notamment concernant les systèmes d’information.

À la base, la GLBA exige que ces institutions communiquent clairement leurs pratiques de partage d’informations à leurs clients et mettent en place des mesures pour protéger les données sensibles.

Cette loi s’applique aux banques et à toutes les entreprises qui offrent des produits ou services financiers aux consommateurs comme les prêts, les conseils financiers ou d’investissement, ou l’assurance.

Elle contribue à faire respecter le besoin pour les institutions financières d’avoir un programme complet de sécurité de l’information, incluant la formation de sensibilisation à la sécurité et d’autres mesures d’application de la règle de protection GLBA.

Approfondir les trois piliers de la GLBA

La GLBA est structurée autour de trois sections, chacune jouant un rôle vital dans l’architecture globale de la loi :

- La règle de confidentialité financière : Stipule comment les institutions financières collectent et divulguent les informations financières privées. Elle met en place des mesures pour s’assurer que les consommateurs peuvent se désinscrire s’ils ne veulent pas que leurs informations soient partagées avec certains tiers.

- La règle de protection : Exige qu’une institution financière conçoive et mette en œuvre des programmes de sécurité de l’information pour protéger les informations client. Elle se concentre sur l’évaluation, la gestion et le contrôle des risques, en s’assurant que les informations client restent sécurisées tout au long de leur cycle de vie. Les évaluations de risques sont un composant critique d’une stratégie de cybersécurité saine. Les organisations doivent avoir un plan de réponse aux incidents écrit détaillant le plan de réponse et de récupération suite à une violation de cybersécurité.

- Les dispositions de prétexte : Ces dispositions rendent illégal l’accès à des informations privées en utilisant de faux prétextes, une pratique connue sous le nom de prétexte. Cette section de la GLBA est conçue pour dissuader et pénaliser ceux qui tentent de frauder ou de tromper les institutions financières pour accéder aux informations client.

Quoi de neuf pour la GLBA en 2025 ?

1. Signalement renforcé des violations de la règle de protection : En vigueur depuis le 13 mai 2024, la règle de protection amendée de la FTC exige que toute institution financière couverte notifie la FTC dans les 30 jours suivant la découverte d’un « événement de notification » affectant les informations non publiques de 500 consommateurs ou plus. Les « événements de notification » sont définis comme l’acquisition non autorisée d’informations client non chiffrées. Les institutions doivent mettre à jour leurs plans de réponse aux incidents en conséquence et être prêtes à soumettre des rapports de violation rapides au portail sécurisé de la FTC.

2. Demande d’information 2025 du CFPB sur la règle de confidentialité (Reg P) : En janvier 2025, le CFPB a publié une demande d’information sollicitant l’avis du public sur si et comment moderniser la règle de confidentialité de la GLBA (Reg P), incluant :

- Renforcer les droits de désinscription (par exemple, un clic unique ou une désinscription « globale » qui s’applique à toutes les institutions)

- Clarifier ou resserrer les exceptions (par exemple, marketing conjoint, partage avec les prestataires de services)

- Étendre les protections aux destinataires en aval et aux plateformes de paiement « big tech »

- Considérer un modèle d’inscription affirmative au lieu de la désinscription pour les données sensibles

Les commentaires devaient être soumis avant le 11 avril 2025 ; les prochaines étapes dépendront de l’examen du CFPB et de toute réglementation qui s’ensuivra.

3. Propositions de confidentialité pour les paiements numériques et la banque ouverte : Parallèlement à la demande d’information Reg P, le CFPB explore si les fournisseurs de portefeuilles numériques et de paiements fintech devraient être soumis aux exigences de confidentialité de la GLBA ou à des règles fédérales analogues. Une proposition séparée exigerait que ces entités limitent la collecte et l’utilisation des données à ce qui est « raisonnablement nécessaire » pour le service (par exemple, traitement des paiements ou amélioration du produit), et interdise les utilisations de données comme la publicité ciblée ou la vente de données à moins que les consommateurs n’aient explicitement accepté. Cette période de commentaires s’est clôturée le 31 mars 2025 ; une règle finale pourrait suivre plus tard en 2025 ou au-delà.

4. Orientation continue du CFPB et coordination avec les États : Au début de 2025, le CFPB a également publié un recueil d’orientations liées à la GLBA (circulaires, bulletins, avis consultatifs) pour aider les organismes d’application des États et les entités réglementées à naviguer dans les règles de confidentialité fédérales et étatiques. Pendant ce temps, les États continuent d’adopter leurs propres lois de protection de la vie privée des consommateurs, excluant souvent les données couvertes par la GLBA mais exigeant parfois des droits plus larges ou des exemptions pour les petites institutions. Les institutions doivent suivre les développements fédéraux et étatiques.

Ce qu’il faut surveiller concernant la GLBA en 2025

- Amendements finaux de la règle de confidentialité sous Reg P après la demande d’information ; adoption possible de régimes de désinscription/inscription plus favorables aux consommateurs.

- Application FTC de l’exigence de signalement des violations et toute clarification supplémentaire de la règle de protection.

- Réglementations CFPB étendant la confidentialité de style GLBA aux fintech et courtiers de données.

Rester à jour signifie :

- S’assurer que les avis de confidentialité et les mécanismes de désinscription respectent à la fois les nouvelles directives fédérales et les normes étatiques en évolution.

- Examiner et mettre à jour votre plan écrit de sécurité de l’information et votre manuel de réponse aux violations.

- Suivre les registres du CFPB pour toute règle proposée ou réglementation finale sur Reg P.

Mises à jour de la règle de protection

- Contrôles d’accès : La règle amendée demande un examen périodique des protections techniques et physiques protégeant les contrôles d’accès physique pour limiter l’accès aux utilisateurs autorisés et restreindre l’accès aux informations client nécessaires.

- Authentification multifacteur (MFA) : La règle de protection mise à jour nécessite la mise en œuvre du MFA pour accéder à tout système d’information ou l’introduction d’autres contrôles équivalents ou plus forts pour traiter les risques de sécurité pertinents.

- Inventaire des données et systèmes : Les institutions financières sont maintenant tenues de maintenir un inventaire à jour des données, des systèmes où elles sont collectées, stockées ou transmises, et une compréhension des parties pertinentes des systèmes applicables et de leur importance.

- Chiffrement : La règle révisée exige le chiffrement de toutes les informations client, en transit et au repos, pour s’assurer que les données restent sécurisées tout au long de leur cycle de vie.

- Applications sécurisées : La règle mise à jour exige également l’adoption de pratiques de développement sécurisé pour les applications développées en interne et impose l’évaluation des applications développées en externe pour s’assurer qu’elles respectent les normes de sécurité.

Évaluation des risques

La règle révisée introduit une définition plus stricte d’une évaluation des risques, incluant des normes pour évaluer et catégoriser les menaces et risques de sécurité, plus évaluer l’adéquation des protections de sécurité. L’évaluation des risques doit détailler comment les risques identifiés seront atténués ou acceptés et doit être documentée par écrit.

Plan de réponse aux incidents

Les institutions financières doivent maintenant établir un plan documenté pour répondre à tout événement de sécurité affectant la confidentialité, l’intégrité ou la disponibilité des données client.

Personnel et employés

La règle mise à jour exige la désignation d’un individu qualifié pour être responsable du programme de sécurité, ce qui peut inclure des prestataires de services tiers. Les institutions doivent maintenant fournir une formation de sensibilisation à la sécurité et des mises à jour au personnel. La règle exige également des rapports périodiques à un conseil d’administration ou organe directeur concernant toutes les questions matérielles liées au programme de sécurité de l’information.

Tests et évaluation

Les tests réguliers des protections doivent maintenant être surveillés en continu ou inclure des tests de pénétration annuels et des évaluations de vulnérabilité semestrielles.

Les risques réels de la non-conformité

La non-conformité avec la GLBA peut entraîner des amendes substantielles et des dommages à la réputation. Les organismes de réglementation sont connus pour imposer de lourdes pénalités aux institutions qui ne respectent pas les exigences de la GLBA. Au-delà de la perte financière, la non-conformité peut également entraîner une perte de confiance parmi les clients, ce qui peut être encore plus préjudiciable à long terme.

La GLBA peut imposer des pénalités significatives :

- Les institutions financières peuvent être condamnées à une amende pouvant aller jusqu’à 100 000 $ pour chaque violation.

- Les dirigeants et administrateurs d’institutions financières peuvent être condamnés à une amende pouvant aller jusqu’à 10 000 $ pour chaque violation.

- L’institution et les individus peuvent également faire face à un emprisonnement pouvant aller jusqu’à cinq ans.

- Des pénalités supplémentaires peuvent être imposées par les États, les institutions financières étant passibles d’amendes pouvant aller jusqu’à 5 000 $ par violation, et les individus passibles d’amendes pouvant aller jusqu’à 5 000 $ par violation et d’un emprisonnement pouvant aller jusqu’à un an.

Le rôle crucial des mots de passe dans la conformité GLBA

Bien que la GLBA ne spécifie pas de technologies spécifiques qu’une entreprise doit utiliser, elle stipule que les institutions financières doivent prendre des mesures pour protéger les données de leurs clients. Sécuriser la combinaison traditionnelle nom d’utilisateur et mot de passe est un élément clé de ceci – les institutions couvertes par la loi doivent adhérer aux meilleures pratiques contemporaines pour authentifier l’accès aux données personnelles.

Un acteur clé offrant des conseils sur les mots de passe et la sécurité de l’information est l’Institut national des normes et de la technologie (NIST). La publication spéciale 800-63-3B du NIST inclut plusieurs recommandations importantes pour la sécurité des mots de passe :

- Il déconseille les règles de composition de caractères, car elles sont considérées comme un fardeau inutile pour les utilisateurs finaux.

- Il recommande de changer les mots de passe seulement s’il y a des preuves de compromission.

- Il suggère le filtrage des mots de passe des nouveaux mots de passe contre une liste de mots de passe compromis connus.

Suivre ces directives peut aider les institutions financières à créer des politiques de mots de passe plus fortes et à respecter l’esprit de la conformité GLBA.

Mise à jour de la règle de protection GLBA : points clés à retenir

1. Quelles implications les changements dans la règle de protection ont-ils pour la sécurité des données dans les institutions financières ?

La règle de protection mise à jour a un impact profond sur les pratiques de sécurité des données des institutions financières. Elle introduit des cadres de sécurité stricts tels que l’authentification multifacteur, le chiffrement des informations client et le maintien d’un inventaire de données à jour. Ces changements accentuent l’accent sur la protection des informations client et l’adaptation aux menaces cyber évolutives.

2. Comment la règle de protection amendée de la GLBA affecte-t-elle les « démarcheurs » dans les marchés financiers ?

La règle mise à jour élargit la définition d’« institution financière » pour inclure les « démarcheurs », qui sont des entreprises qui connectent les acheteurs et vendeurs dans les marchés financiers. Cela signifie que les « démarcheurs » sont maintenant tenus de respecter la règle de protection, impactant significativement leur gestion des données client et leurs processus opérationnels globaux.

3. Comment une politique de mots de passe solide peut-elle aider les institutions financières à atteindre la conformité avec les exigences GLBA mises à jour ?

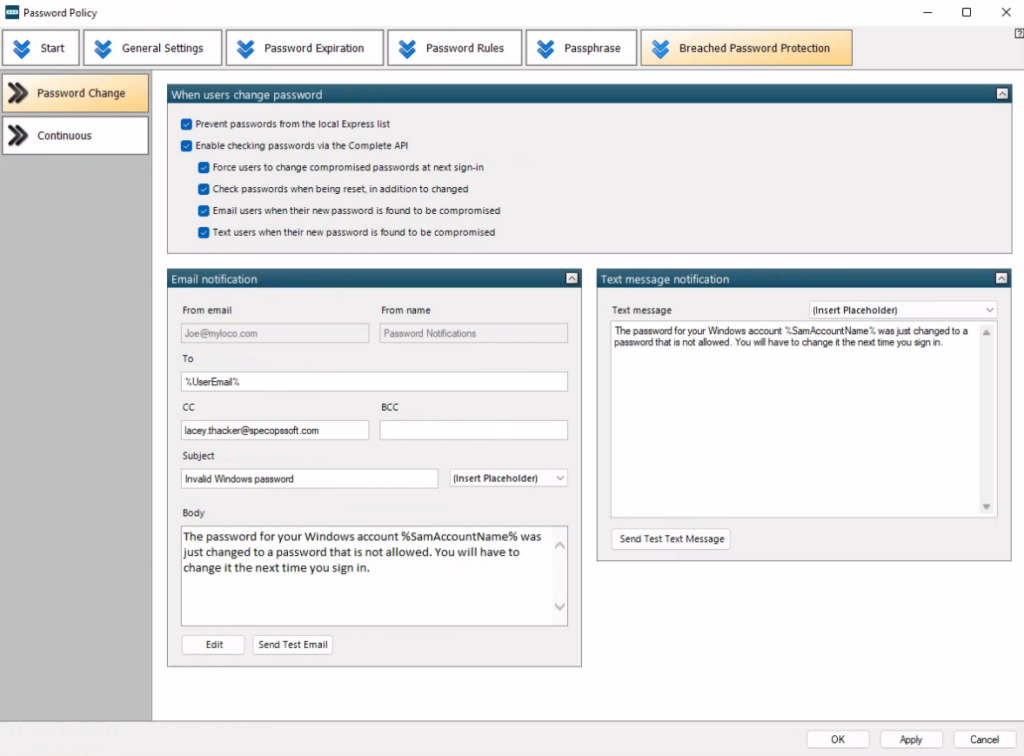

Les organisations peuvent utiliser des logiciels avec des fonctionnalités de gestion des mots de passe et de conformité qui s’alignent avec les exigences GLBA et les meilleures pratiques recommandées par des organismes comme l’Institut national des normes et de la technologie (NIST). Ces fonctionnalités incluent des vérifications en temps réel de mots de passe compromis et des mesures proactives de sécurité des mots de passe qui peuvent considérablement améliorer la stratégie de sécurité des données d’une institution financière et contribuer à la conformité GLBA.

Se conformer à la GLBA avec la politique de mots de passe Specops

En tant qu’organisation, adhérer aux meilleures pratiques et exigences réglementaires peut être difficile, surtout lors de l’utilisation d’outils qui manquent de la fonctionnalité nécessaire. Par exemple, de nombreuses organisations utilisent aujourd’hui Microsoft Active Directory comme solution de gestion d’identité et d’accès.

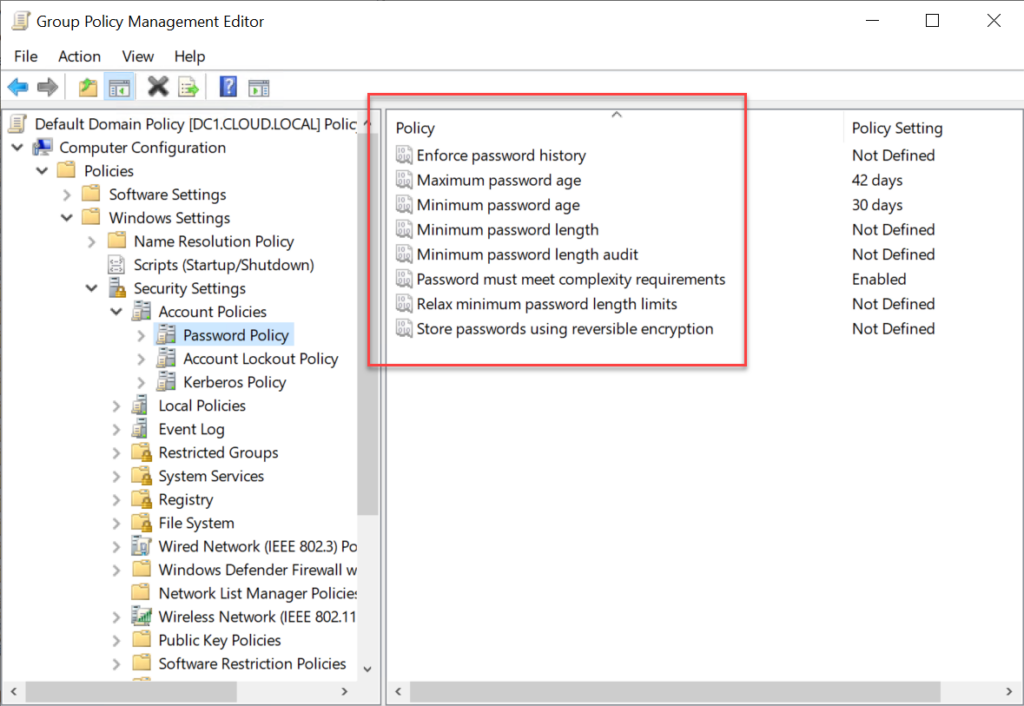

Cependant, Active Directory n’a pas de fonctionnalité native pour fournir des fonctionnalités robustes telles que la protection contre les mots de passe compromis. L’exemple ci-dessous montre un contrôleur de domaine Windows Server 2022 et les politiques de mots de passe encore archaïques contenues par défaut.

C’est là qu’intervient Specops Password Policy. Cette solution améliore Active Directory avec des contrôles robustes sur les paramètres de mots de passe. Elle inclut une vérification en temps réel de mots de passe compromis qui empêche les utilisateurs de sélectionner des mots de passe compromis.

Les institutions financières doivent prendre toutes les mesures nécessaires pour protéger les informations client et les politiques de mots de passe robustes sont un aspect critique de cette protection. Renforcer la sécurité des mots de passe est une étape essentielle vers l’amélioration de votre posture de sécurité globale et la protection des données financières sensibles de vos clients. En utilisant Specops Password Policy, les organisations peuvent considérablement augmenter leur sécurité des mots de passe et protéger proactivement les informations client sensibles.

Essayez Specops Password Policy gratuitement pour renforcer la sécurité des mots de passe de votre organisation et aider à respecter la conformité GLBA.

(Dernière mise à jour le 22/07/2025)