Britische Anwaltskanzleien werden von Ransomware angegriffen. Wie sollten wir unsere Cyber-Abwehr verbessern?

Table of Contents

Anwaltskanzleien in ganz Großbritannien wurden in einem aktuellen Bericht des National Cyber Security Centre (NCSC) eindringlich gewarnt: Nehmen Sie die Verbesserung Ihrer Cyber-Abwehr ernst, oder riskieren Sie, dass Ihre rechtlich geschützten Informationen von Ransomware-Banden gestohlen werden.

Führungskräfte der Rechtsbranche stimmen dem zu. Laut der PwC-Studie Annual Law Firms Survey 2022 sind bereits 78 % der 100 größten Anwaltskanzleien Großbritanniens „extrem oder etwas“ besorgt über Cyber-Risiken. Darüber hinaus gaben 90 % der Kanzleien an, dass Cybersicherheit eine große Bedrohung für das zukünftige Wachstum darstellt – wobei der weltweite Anstieg von Ransomware-Angriffen als Hauptgrund für einen soliden Krisenmanagementplan genannt wurde.

Warum nehmen Ransomware-Banden Anwaltskanzleien ins Visier?

Ransomware-Angriffe sind in erster Linie finanziell motiviert. Cyberkriminelle Banden wissen, dass das Rechtswesen ein lukratives Geschäft ist und der Preis für die Zahlung eines Lösegelds durch die Kosten, die entstehen, wenn man nicht arbeiten kann, in den Schatten gestellt werden kann. Das Reputationsrisiko, das durch die Verletzung hochsensibler Daten entsteht, wird auch dazu benutzt, Anwaltskanzleien zur Zahlung von Lösegeldern zu zwingen. Natürlich hindert nichts Cyberkriminelle daran, sensible Daten für weitere Erpressungen zurückzuhalten oder auf dem Crime-as-a-Service-Marktplatz zu verkaufen, selbst wenn ein Lösegeld gezahlt wird.

Das NCSC warnt auch vor staatlich geförderten Hackern, deren Motive eher politischer als rein finanzieller Natur sein könnten. Es heißt, dass China, Russland, Iran und Nordkorea alle eine Bedrohung darstellen, wobei einige britische Rechtsinstitutionen bereits Ziel von disruptiver Ransomware und Diebstahl geistigen Eigentums geworden sind. Es hat auch einen Anstieg von „hacktivistischen“ Gruppen gegeben, die sich aufgrund ideologischer Motive gegen eine Anwaltskanzlei oder ihre Mandanten der Ransomware zuwenden könnten.

Erfahren Sie mehr über die vollständigen Cyber Essential-Richtlinien des NCSC.

Leider sind Juristen auch ein beliebtes Ziel für E-Mail-Phishing, dem häufigsten Übertragungsweg für Ransomware. Ständige digitale Kommunikation, verteilte Remote-Belegschaften und unter Zeitdruck stehende Mitarbeiter führen dazu, dass die Warnzeichen von Phishing leicht übersehen werden und versehentlich auf eine bösartige Datei oder einen Link mit Ransomware geklickt wird.

Wie man sich gegen Ransomware verteidigt

Im Jahr 2020 legte ein Ransomware-Angriff eine Reihe von IT-Systemen der Strafrechtskanzlei Tuckers Solicitors LLP lahm. Die Angreifer entwendeten auch Daten zu 60 Gerichtsverfahren (teilweise noch laufend) und veröffentlichten Details im Dark Web. Leider machten einige Cybersicherheitsmängel Tuckers Solicitors zu einem Ziel. Die ICO verhängte gegen sie eine Geldstrafe von 98.000 £ wegen „fahrlässiger Sicherheitspraktiken“ und Versäumnis, persönliche Daten zu schützen, nachdem sie festgestellt hatte, dass die Kanzlei fünf Monate lang eine Schwachstelle nicht behoben hatte. Der Commissioner wies auch auf das Fehlen einer Multi-Faktor-Authentifizierung (MFA) auf bestimmten Schlüsselsystemen hin.

Proaktive Abwehrmaßnahmen

- Patching: Halten Sie Ihre Software (insbesondere Betriebssysteme) auf dem neuesten Stand, sobald Updates verfügbar sind. Cyberkriminelle suchen nach bekannten Schwachstellen – das macht ihnen die Arbeit viel leichter.

- Shadow IT: Seien Sie vorsichtig, welche Software und Anwendungen Mitarbeiter herunterladen und verwenden dürfen. Es mag harmlos genug sein, aber es könnte nicht unterstützt werden und Schwachstellen aufweisen.

- Malware-Scans: Scannen Sie häufig mit Antivirensoftware nach Malware, um infizierte Rechner schnell zu erkennen und zu isolieren. Ransomware ist am gefährlichsten, wenn sie sich ausbreiten kann.

- Anti-Phishing: Phishing ist der Hauptmechanismus für die direkte Ransomware-Zustellung oder den Diebstahl von Passwörtern für wichtige Systeme. Anwaltskanzleien sollten Mitarbeiter über die Anzeichen von Phishing aufklären und sie mit Anti-Phishing-Technologie unterstützen.

Planung für den schlimmsten Fall

- Backups: Sichern Sie regelmäßig Ihre wichtigen Daten und stellen Sie sicher, dass es einen Prozess zur Wiederherstellung von Dateien gibt. Dies kann helfen, Schäden zu begrenzen und die Wiederherstellung im schlimmsten Fall eines Ransomware-Angriffs zu beschleunigen.

- Datenspeicherung: Stellen Sie sicher, dass Sie Offline-Backups erstellen, die getrennt von Ihrem Netzwerk und Ihren Systemen aufbewahrt werden. Ransomware-Angreifer zielen aktiv auf Backups ab, um die Wahrscheinlichkeit einer Zahlung zu erhöhen.

- Wiederherstellungsplan: Erstellen Sie einen Plan für die Wiederherstellung und die Geschäftskontinuität im Falle eines Ransomware-Angriffs oder eines anderen Vorfalls und proben Sie das Verfahren, um sicherzustellen, dass es gut verstanden wird.

- Ransom-Plan: Die Position des NCSC, die mit den Strafverfolgungsbehörden übereinstimmt, ist, niemals ein Lösegeld zu zahlen. Es gibt keine Garantie dafür, dass Ihre Daten zurückgegeben werden oder Sie nicht weiter erpresst werden. Außerdem ist es wahrscheinlicher, dass Sie in Zukunft ins Visier genommen werden, sobald kriminelle Gruppen wissen, dass Sie zahlen werden.

Zugriffssicherheit erhöhen

- Prinzip der geringsten Privilegien: IT-Teams sollten regelmäßig die Zugriffsberechtigungen überprüfen und sicherstellen, dass das „Prinzip der geringsten Privilegien“ durchgesetzt wird, so dass ein Angreifer bei einer Kompromittierung eines Kontos keinen weitreichenden Zugriff auf Daten hat.

- Multi-Faktor-Authentifizierung (MFA): Alle Mitarbeiter sollten ermutigt werden, MFA zu verwenden (und es sollte für wichtige Systeme obligatorisch sein). Das bedeutet, dass ein Angreifer mehr als nur Anmeldedaten benötigt.

- Passwortsicherheit: MFA fügt eine zusätzliche Sicherheitsebene zu Passwörtern hinzu, ist aber nicht narrensicher – sie kann durch Angriffstechniken wie Prompt Bombing überwunden werden. Schlechte Passwörter sind immer noch der einfachste Weg für einen Angreifer, sich Zugang zu Ihren Systemen zu verschaffen.

Kompromittierte Passwörter: Eine übersehene Schwachstelle

Schwache und kompromittierte Passwörter bieten Angreifern den einfachsten Weg in die Systeme von Anwaltskanzleien – insbesondere, wenn MFA nicht weit verbreitet ist. Mit der zunehmenden Nutzung von Cloud-Systemen zur Speicherung vertraulicher Daten können Angreifer schwache Passwörter für den ersten Zugriff ausnutzen und dann alle Arten von Rechtsdaten durch Ransomware kompromittieren.

Das NCSC empfiehlt, drei zufällige Wörter zu einer Passphrase zu kombinieren, die durch Social Engineering schwer zu erraten ist, lang genug ist, um schwer zu knacken zu sein, und gleichzeitig für Mitarbeiter leicht zu merken ist. Tools wie Specops Password Policy helfen Benutzern, starke Passwortrichtlinien in Übereinstimmung mit den NCSC-Richtlinien zu erstellen und gleichzeitig eine kontinuierlich aktualisierte Liste von über 4 Milliarden kompromittierten Passwörtern zu überprüfen.

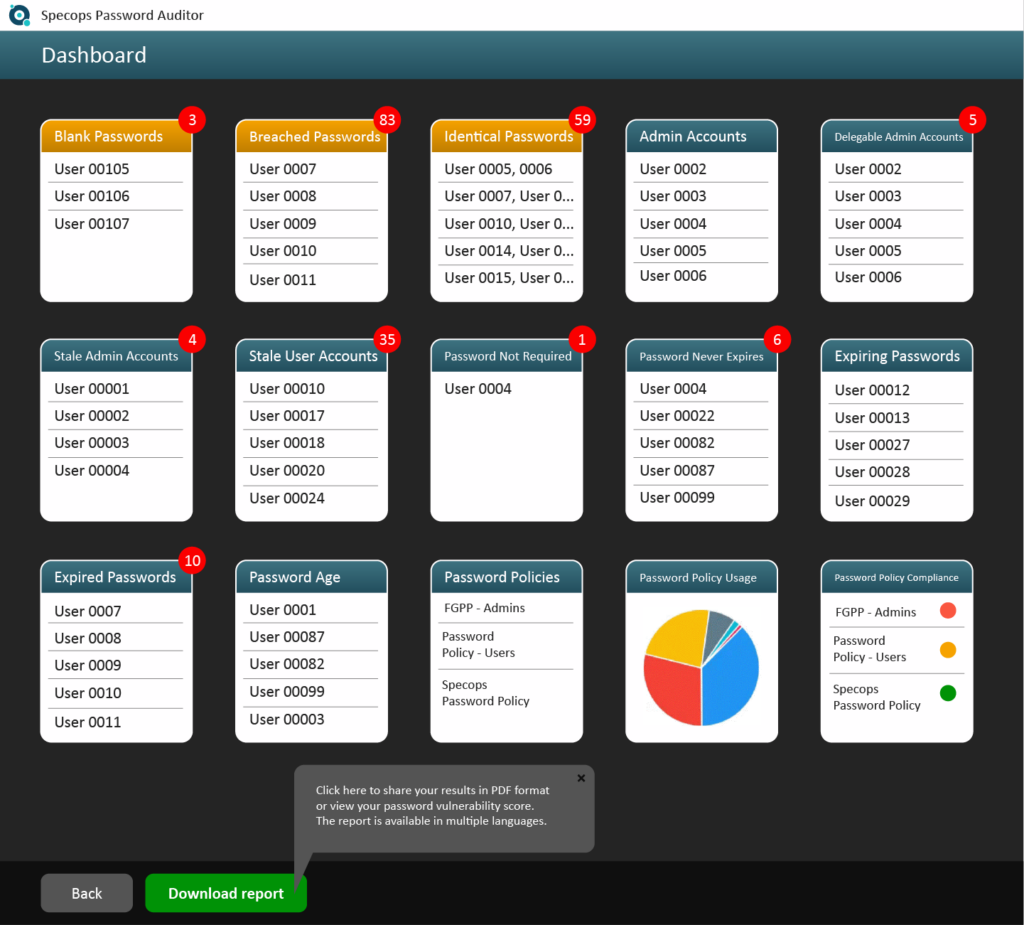

Führen Sie noch heute ein kostenloses Passwort-Audit durch

Möchten Sie erfahren, wie viele Passwörter in Ihrem Unternehmen wiederverwendet, schwach oder bereits kompromittiert sind? Oder wie viele veraltete Benutzerkonten mit weitreichenden Zugriffsrechten vorhanden sind? Schließen Sie die einfachsten Wege für Angreifer, in Ihr Unternehmen einzudringen: Laden Sie es kostenlos herunter und scannen Sie noch heute Ihr Active Directory.

(Zuletzt aktualisiert am 22/07/2025)